VPN 與代理解析路徑檢查

DNS洩漏檢測

DNS 洩漏檢測用來確認域名解析是否跟隨你的 VPN、代理或節點線路。如果公網 IP 已經切換,但 DNS 仍然指向本地 ISP、原始地區或另一個服務商,目標平臺可能看到不一致的網絡環境。

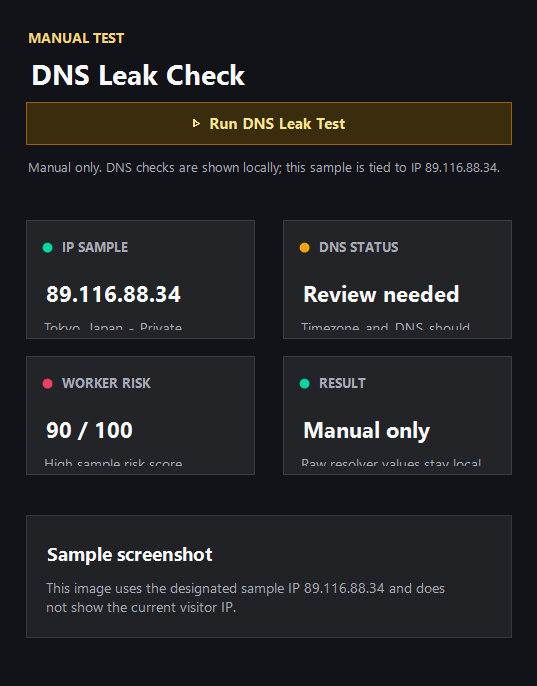

ping123 示例檢測截圖

下方截圖使用指定示例 IP 89.116.88.34,不包含當前訪客 IP,可作為理解 IP、ASN、風險和洩漏字段的參考。

DNS 洩漏檢測在檢查什麼

DNS 會把域名解析成 IP 地址。使用 VPN、代理或節點時,理想狀態是 DNS 解析路徑也和當前出口一致,而不是繼續走本地運營商或路由器默認 DNS。

如果 DNS 仍然顯示家庭 ISP、辦公室網絡、校園網或錯誤國家,平臺可能認為你的會話環境不一致,即使網頁看到的公網 IP 已經變了。

哪些 DNS 結果是正常的

解析器來自 VPN 服務商、你明確設置的加密 DNS、公司管理網絡或與當前 IP 國家一致的可信 DNS,通常更容易接受。

需要警惕的是公網 IP 在一個國家,DNS 卻來自另一個國家;或者 VPN 已連接,DNS 仍然指向原始 ISP。賬號、投放和支付場景尤其要避免這種矛盾。

按原因修復 DNS 洩漏

DNS 問題常見來源包括瀏覽器安全 DNS、系統 DNS、路由器 DNS、VPN 分流、公司策略或代理軟件沒有接管解析。每次只改一個設置,再重新檢測。

DNS 看起來正常後,還要繼續檢查 WebRTC 和公網 IP,避免瀏覽器從其他路徑暴露真實網絡線索。

檢測結果怎麼看

正常信號與風險信號

通常正常

- DNS 提供商與 VPN、節點或你手動設置的可信 DNS 一致。

- DNS 國家和公網 IP 國家、賬號地區基本一致。

- VPN 已連接時沒有出現本地 ISP 解析器。

- 多次複測返回穩定的解析路徑。

需要注意

- 公網 IP 已換到 VPN,DNS 仍顯示家庭或辦公 ISP。

- DNS 國家和 IP 國家明顯不一致。

- 瀏覽器安全 DNS 繞過了 VPN 或代理設置。

- 路由器、校園網或公司網絡強制使用你不期望的 DNS。

下一步

先修 DNS,再繼續賬號操作

如果 DNS 還暴露原始網絡,先不要急著登錄重要賬號。修復解析路徑後,再配合 WebRTC 和 IP 風險檢測確認一致性。

修復建議

- 開啟 VPN 客戶端的 DNS leak protection。

- 關閉或調整瀏覽器安全 DNS,避免覆蓋 VPN DNS。

- 把系統 DNS 設置為 VPN 服務商或可信加密 DNS。

- 檢查路由器 DNS,尤其是所有瀏覽器都顯示同一個異常解析器時。

- 修改後重啟瀏覽器,並用同一頁面複測。

- DNS 正常後繼續檢查 WebRTC、IP 風險和瀏覽器指紋。

常見問題

什麼是 DNS 洩漏?

DNS 洩漏是指域名解析請求沒有走你預期的 VPN、代理或隱私線路,而是暴露了原始網絡或不一致路徑。

使用公共 DNS 算洩漏嗎?

不一定。如果這是你主動選擇的可信 DNS,並且和當前會話一致,就不一定是問題。

為什麼瀏覽器安全 DNS 會影響結果?

瀏覽器安全 DNS 可能繞過系統或 VPN DNS 設置,把解析請求發給另一個服務商。

公共 Wi-Fi 也需要測 DNS 嗎?

需要。公共 Wi-Fi、認證門戶、公司網絡和路由器策略都可能強制 DNS 行為。

DNS 測完後還要測什麼?

建議繼續做 WebRTC 洩漏檢測、公網 IP 檢測和瀏覽器隱私檢查。

繼續操作前

DNS 只是洩漏鏈路的一部分

DNS 正常不代表整個瀏覽器環境正常。繼續檢查 WebRTC、IP 風險和節點純淨度,才能更完整地判斷會話是否一致。