浏览器 STUN / ICE 手动检查

WebRTC泄漏检测

WebRTC 泄漏检测用来确认浏览器是否通过 STUN、ICE 候选地址或点对点连接线索暴露真实 IP。对于 VPN、代理、节点和多账号环境,WebRTC 可能绕过网页代理路径,成为和公网 IP 不一致的风险信号。

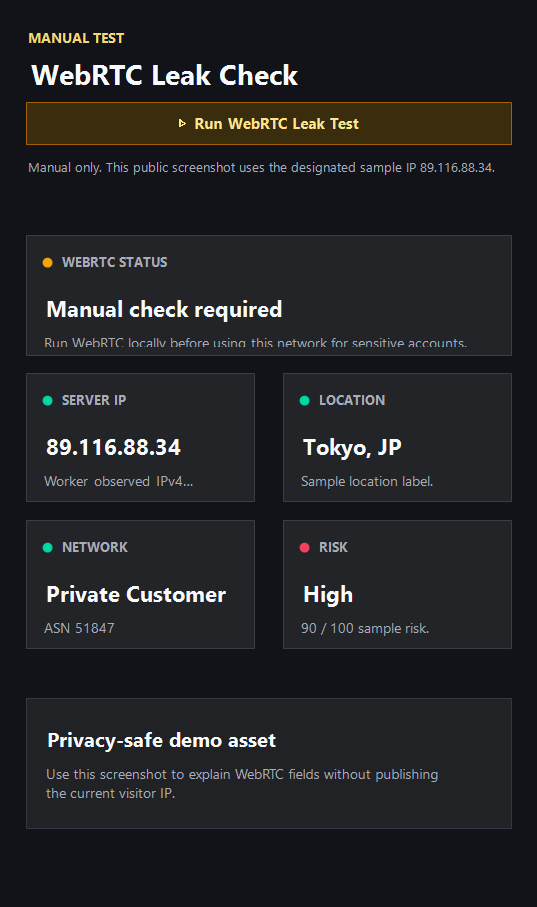

ping123 示例检测截图

下方截图使用指定示例 IP 89.116.88.34,不包含当前访客 IP,可作为理解 IP、ASN、风险和泄漏字段的参考。

WebRTC 可能暴露什么

WebRTC 为实时音视频和点对点通信设计,会使用 ICE 候选地址、STUN 服务器、TURN 中继和浏览器隐私机制发现可用网络路径。

在某些 VPN、代理或节点配置下,网页请求看起来已经走代理,但 WebRTC 候选地址仍可能显示本地网络、公网候选或和当前出口不一致的线路。

哪些候选地址需要重点看

只出现 mDNS、TURN relay 或与 VPN 出口一致的公网候选,通常更容易接受。如果出现家庭、办公室、移动 ISP 或另一个国家的公网候选,就需要排查。

代理用户尤其要注意。很多 HTTP/SOCKS 代理只处理网页请求,不一定接管浏览器 WebRTC 发现网络路径的过程。

不同浏览器修复方式不同

Firefox 可以通过偏好设置限制 WebRTC;Chrome 和 Edge 通常依赖扩展、企业策略或 VPN 防泄漏能力;Brave 和隐私浏览器也需要按配置单独测试。

每次更换浏览器、扩展、VPN、代理、节点或浏览器指纹环境后,都应该重新运行一次 WebRTC 泄漏检测。

检测结果怎么看

正常信号与风险信号

通常正常

- 只出现 mDNS、relay 或与 VPN 出口一致的公网候选。

- 公网候选国家和当前公网 IP、账号地区一致。

- VPN 连接后没有出现原始 ISP 的公网地址。

- 不同 STUN 服务器返回的结果稳定一致。

需要注意

- WebRTC 显示家庭、办公或移动 ISP,而网页 IP 显示 VPN。

- 代理已开启,但候选地址仍显示直连网络路径。

- WebRTC 国家和公网 IP 国家不一致。

- 同一设备不同浏览器配置结果差异很大。

下一步

先确认浏览器没有绕过代理

如果 WebRTC 暴露了原始网络,不要只换 IP。先修浏览器配置或 VPN 防泄漏,再重新检测。注意每个浏览器配置都要单独看。

修复建议

- 不需要实时通信时,关闭或限制浏览器 WebRTC。

- 使用能覆盖 WebRTC 和 IPv6 路由的 VPN 防泄漏设置。

- 避免让敏感账号浏览器走 split tunneling。

- Chrome、Edge、Firefox、Brave 和指纹浏览器配置要分别测试。

- 换 VPN 节点或代理后重新运行同一项测试。

- 把 WebRTC 结果和 DNS、IP 风险、浏览器指纹一起判断。

常见问题

什么是 WebRTC 泄漏?

WebRTC 泄漏是指浏览器候选地址暴露了和你预期 VPN、代理或节点身份不一致的 IP 或网络路径。

WebRTC 一定会泄漏真实 IP 吗?

不一定。现代浏览器和很多 VPN 会做掩码或路由保护,但需要手动检测当前配置。

mDNS 掩码就足够安全吗?

mDNS 可以减少本地 IP 暴露,但仍要检查公网候选和 server-reflexive 候选是否一致。

Chrome 和 Firefox 结果会一样吗?

不一定。浏览器版本、扩展、策略和配置都会影响候选地址。

代理用户需要测 WebRTC 吗?

需要。代理不一定接管 WebRTC 网络发现,所以要单独检测。

继续操作前

WebRTC 正常后继续看 DNS 和节点

WebRTC 只是浏览器泄漏的一部分。继续检查 DNS 泄漏、节点纯净度和 IP 风险,才能判断整个会话是否一致。